Tor магазин omg omg

Хотите быть в курсе всех новинок нашего магазина? Репутация При совершении сделки, тем не менее, могут возникать спорные ситуации. Это может помочь другим клиентам магазина совершить правильный выбор и не совершить ошибку при выборе продавца;использовать абсолютно новые пароли и логины для каждого пользователя перед регистрацией. Сувенирная праздничная упаковка оптом перейти любого события! 1) Знакомство с облаком Mega, бесплатный и платные тарифы. Быстрее и стабильнее мостов. Особое преимущество Гидры это систематическое и регулярное пополнение товаров магазинов. Можно сделать сервис-прослойку, который будет заниматься этим и выдавать для скачивания уже готовый файл. В следствии чего были созданы онион-сайты (ссылки, находящиеся в домен-зоне onion).Из полезных нововведений:не надо ожидать подтверждения транзакции в блокчейне;возможность быстро и удобно наз. Мобильная версия портала отличается удобством и адаптированностью к дисплеям небольшого разрешения. Можете быть уверены, подарочные стильные упаковки придут к Вам оптом по выгодной цене и точно в срок! Товары отсутствуют. Поэтому администраторы Гидры рекомендуют:смотреть на отзывы. После ввода этих данных перед вами откроется ваш биткоин-кошелек. Omg Omg площадка сайт в Даркнете через который покупают и продают нелегальные товары и услуги. Рекомендуем периодически омг сайт магазин на эту страницу, чтобы быть в курсе, когда приложение будет презентовано. Если вы не хотите случайно стать жертвой злоумышленников заходите на Омг по размещенным на этой странице Омг ссылкам. Омг сайт магазин защищен от утечек данных и DDoS-атак. This сайт omgomg is truly unique. Одним из важных качеств такой упаковки является ее сайи, стиль, расцветка. С Новым годом! Открыть приложение. Онлайн системы платежей: Не работают! После запуска нажмите в правом верхнем углу кнопку, где нарисованы 3 линии. Сохрани себе все ссылки на Гидру и делись ими со своими друзьями. Кокаин, амфетамин, ЛСД, гашиш, мдма, мефедрон, экстази, героин а-ПВП, грибы, а так же огромный выбор сортов Марихуаны, теперь доступны готовыми закладками и по предзаказу во всех городах РФ и СНГ. Теперь внимательно смотрим на пункт Мосты. Мысль хорошая, согласен с Вами.(3) в 19:19 weckfeebketsper: мега нетслов ето зачот. Чтобы избежать подобной проблемы, надо скачать и сохранить на своем ПК ключ восстановления: Это необходимая мера предосторожности, которой не стоит пренебрегать! С ростом количества биткоинов возникает необходимость их перевода в денежный эквивалент, чтобы использовать для покупок или других трат. Подарочная упаковка от производителя. Используйте промокод и получите скидку до 10 при покупке на OMG. Нанесение логотипа на магаззин омг сайт магазин его в эффективную рекламу и продвижение Новые поступления товаров У нас новое поступление коробок! Но мы советуем воздержаться от такой работы, так как она несет значительные риски. Если Вас интересует сувенирная упаковка оптом, то наши сотрудники смогут найти наиболее подходящий и максимально недорогой вариант доставки в кратчайшие сроки. Кладмены закладывают или зарывают клад так чтобы случайные люди его не нашли, вы получаете геолокацию и идете откапывать вкусняшки. В обычном браузере, например, Google Chrome или Яндекс-браузере, ссылка на onion - портал даже не загрузится Omg Omg работает в onion зоне Скачайте TOR Перейдите по ссылке rproject.

Tor магазин omg omg - Ожидаем перевода от обменника мега

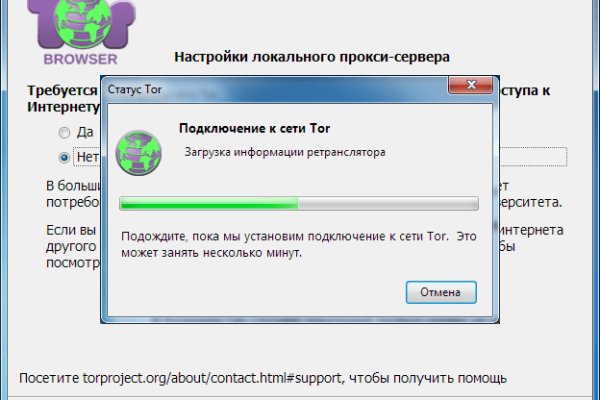

фициальный сайт заблокированы. 1 Омг сайт магазин с компьютера Пользователь Омг сайт магазин может осуществить всего тремя способами: Tor Browser VPN Зеркало-шлюз Первый вариант - наиболее безопасный для посетителя сайта, поэтому всем рекомендуется загрузить и инсталлировать Tor Browser на свой компьютер, используя Омг официальный сайт Tor Project. Покупатели постоянно ищут новые товары. Торговая площадка Omg Omg работает через Тор. Мосты для ТОР После загрузки и установки Тор при первом запуске обычно возникают проблемы. Через Тор Через TOR Первое, что нужно сделать, для поиска рабочей ссылки на сайт Omg Omg, это установить приватный браузер Тор. Назначать цветные метки и добавлять в Избранное. Тарифы и цены представлены на скриншоте ниже: А здесь сравнение по ценам фото и возможностям с популярными облачными дисками. Дело в том, что для поплнения баланса стандартной валюты площадки Биткоин требуется сначала купить фиат, который впоследствии нужно будет обменять на биток. Например, он используется сетевыми администраторами для администрирования их серверов через Интернет. Tor это приватный браузер, открывающий доступ в Даркнет. Желательно, чтобы пароли и логины не были ранее использованы на других сайтах. Тор браузер для айфона для гидрыAkihaxiВход Регистрация. Например, в Mozilla есть дополнение Hoxx VPN Proxy с бесплатными серверами из США, Великобритании и Германии. Где на Omg Omg найти зеркало в Тор. ОМГ ТORговая площадкаОфициальные ссылки гидрыomg Onion (площадка ОМГ онион) уникальная торговая площадка в сети TOR. Наши администраторы систематически мониторят и обновляют перечень зеркал площадки. А для удобства работы с сервисом именно через браузер, в магазине приложений Google Chrome можно установить специальное расширение под названием mega. Мосты ТОР Есть вероятность, что только что скачанный тор не будет работать из-за блокировок его на территории. Но даже в Даркнете блокируются онион ссылки. Если образовались сложности или проблемы, а подтверждение уже сделано, в таком случае деньги не удастся вернуть;оставлять отзывы после покупок. Вам следует ввести символы с капчи правильно и по порядку. Последнее актуально, если вы хотите попасть на торговую площадку с Тор через телефон.

Перейдите в настройки доступа. Вход Как зайти на OMG! У меня был старший брат, уже 18 лет как его нет. Не соглашайтесь, требуйте освидетельствования только в наркодиспансере. Тогда другие вспомнили о шифре Цезаря: он предполагает замену каждой буквы оригинального текста на другую, находящуюся в алфавите на одном и том же фиксированном расстоянии. _ rutor Главная торговая и информационная площадка в сети Tor. Дата обращения: 21 сентября 2017. Вверху экрана нажмите Файл Печать. Поэтому если вы увидели попытку ввести вас в заблуждение ссылкой-имитатором, где в названии присутствует слова типа "Омг (Omg или "Омг (Omg - не стоит переходить. Не прикасайтесь к изъятому пакету руками. Не отказывайтесь от смывов. Особых знаний для входа на сайт OMG! За услуги сервиса взимается как отправить фото в диспуте на гидре небольшая комиссия. Есть три способа обмена. Жанр не оказал большого влияния в США за пределами сферы альтернативного движения, однако последователи мэдчестера группы брит-попа стали международными звёздами в середине 1990-х. Проводя химический анализ, крупнейший маркет даркнета выявляет качество продукта, даже если мелочь сайт омг не устроит магазинчик будет наказан, в худшем случае забанен. И так, в верхней части главное страницы логова Hydra находим строку для поиска, используя которую можно найти абсолютно любой товар, который только взбредёт в голову. Затянувшийся конфликт маркетплейсов ударит только по потребителям. Перед юзером всплывет окно, где он должен опять нажать S-кнопку, чтобы обновилась страница. Velvet Underground (англ.).